Введение

Добро пожаловать в Книгу по Embedded Rust: вводную книгу об использовании языка программирования Rust на "Bare Metal" встраиваемых системах, таких как микроконтроллеры.

Для кого предназначен Embedded Rust

Embedded Rust предназначен для всех, кто хочет заниматься встраиваемым программированием, используя преимущества концепций более высокого уровня и гарантий безопасности, предоставляемых языком Rust. (См. также Для кого предназначен Rust)

Область применения

Цели этой книги:

-

Помочь разработчикам быстро освоить разработку на embedded Rust. Т.е. как настроить среду разработки.

-

Поделиться текущими лучшими практиками использования Rust для разработки встраиваемых систем. Т.е. как лучше использовать функции языка Rust для написания более правильного ПО для встраиваемых систем.

-

Служить кулинарной книгой в некоторых случаях. Например, как смешать C и Rust в одном проекте?

Эта книга старается быть как можно более общей, но для облегчения как для читателей, так и для авторов она использует архитектуру ARM Cortex-M во всех примерах. Однако книга не предполагает, что читатель знаком с этой конкретной архитектурой, и объясняет детали, специфичные для этой архитектуры, где это необходимо.

Для кого эта книга

Эта книга ориентирована на людей с опытом либо в embedded-разработке, либо в Rust, однако мы считаем, что каждый, интересующийся embedded-программированием на Rust, может извлечь из этой книги пользу. Для тех, у кого нет предварительных знаний, мы предлагаем прочитать раздел "Предположения и предпосылки" и наверстать упущенные знания, чтобы получить больше от книги и улучшить опыт чтения. Вы можете посмотреть раздел "Другие ресурсы", чтобы найти материалы по темам, которые вы хотите наверстать.

Предположения и предпосылки

- Вы комфортно используете язык программирования Rust и написали, запустили и отлаживали приложения на Rust в десктопной среде. Вы также должны быть знакомы с идиомами [издания 2018 года], поскольку эта книга ориентирована на Rust 2018.

- Вы комфортно разрабатываете и отлаживаете встраиваемые системы на другом языке, таком как C, C++ или Ada, и знакомы с концепциями, такими как:

- Кросс-компиляция

- Периферийные устройства, отображенные в память

- Прерывания

- Общие интерфейсы, такие как I2C, SPI, Serial и т.д.

Другие ресурсы

Если вы не знакомы с чем-либо упомянутым выше или хотите больше информации по конкретной теме, упомянутой в этой книге, вы можете найти некоторые из этих ресурсов полезными.

| Тема | Ресурс | Описание |

|---|---|---|

| Rust | Книга по Rust | Если вы еще не комфортно владеете Rust, мы настоятельно рекомендуем прочитать эту книгу. |

| Rust, Embedded | Книга Discovery | Если вы никогда не занимались embedded-программированием, эта книга может быть лучшим стартом |

| Rust, Embedded | Полка книг по Embedded Rust | Здесь вы можете найти несколько других ресурсов, предоставленных рабочей группой Embedded Rust. |

| Rust, Embedded | Embedonomicon | Детали embedded-программирования на Rust. |

| Rust, Embedded | FAQ по embedded | Часто задаваемые вопросы по Rust в embedded. |

| Встраиваемое программирование | Курс на Coursera | Бесплатный курс на Coursera по встраиваемым системам. |

| Встраиваемое программирование | Курс на edX | Бесплатный курс на edX по встраиваемым системам. |

| Прерывания | Прерывание | - |

| Отображение ввода/вывода в память/Периферийные устройства | Отображение ввода/вывода в память | - |

| SPI, UART, RS232, USB, I2C, TTL | Stack Exchange о SPI, UART и других интерфейсах | - |

Переводы

Эта книга переведена щедрыми добровольцами. Если вы хотите, чтобы ваш перевод был перечислен здесь, пожалуйста, откройте PR, чтобы добавить его.

Как использовать эту книгу

Эта книга в целом предполагает, что вы читаете ее от начала до конца. Более поздние главы строятся на концепциях из ранних глав, и ранние главы могут не углубляться в детали темы, возвращаясь к ней в более поздней главе.

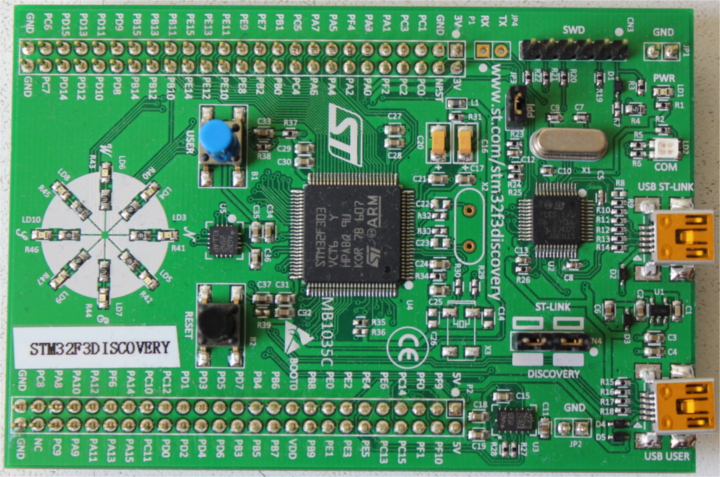

Эта книга будет использовать плату разработки STM32F3DISCOVERY от STMicroelectronics для большинства примеров. Эта плата основана на архитектуре ARM Cortex-M, и хотя базовая функциональность одинакова для большинства CPU на этой архитектуре, периферийные устройства и другие детали реализации микроконтроллеров отличаются между разными производителями и даже между семьями микроконтроллеров от одного производителя.

По этой причине мы рекомендуем приобрести плату разработки STM32F3DISCOVERY для следования примерам в этой книге.

Вклад в эту книгу

Работа над этой книгой координируется в этом репозитории и в основном разрабатывается командой ресурсов.

Если у вас проблемы со следующими инструкциями в этой книге или вы находите, что какой-то раздел книги недостаточно ясен или трудно следовать, то это ошибка, и ее следует сообщить в отслеживателе задач этой книги.

Пулл-реквесты, исправляющие опечатки и добавляющие новый контент, очень приветствуются!

Переиспользование этого материала

Эта книга распространяется под следующими лицензиями:

- Примеры кода и отдельные проекты Cargo, содержащиеся в этой книге, лицензированы на условиях как [лицензии MIT], так и [лицензии Apache v2.0].

- Проза, изображения и диаграммы, содержащиеся в этой книге, лицензированы на условиях лицензии Creative Commons CC-BY-SA v4.0.

Коротко: Если вы хотите использовать наш текст или изображения в своей работе, вам нужно:

- Дать соответствующую атрибуцию (т.е. упомянуть эту книгу на вашем слайде и предоставить ссылку на соответствующую страницу)

- Предоставить ссылку на лицензию CC-BY-SA v4.0

- Указать, если вы изменили материал каким-либо образом, и сделать любые изменения в нашем материале доступными под той же лицензией

Также, пожалуйста, дайте нам знать, если вы находите эту книгу полезной!

Знакомство с аппаратным обеспечением

Давайте познакомимся с аппаратным обеспечением, с которым мы будем работать.

STM32F3DISCOVERY ( "F3")

Что содержит эта плата?

-

Микроконтроллер STM32F303VCT6. Этот микроконтроллер имеет

-

Одноядерный процессор ARM Cortex-M4F с аппаратной поддержкой операций с плавающей запятой одинарной точности и максимальной тактовой частотой 72 МГц.

-

256 КБ "Flash" памяти. (1 КБ = 1024 байта)

-

48 КБ ОЗУ.

-

Разнообразные интегрированные периферийные устройства, такие как таймеры, I2C, SPI и USART.

-

Ввод/вывод общего назначения (GPIO) и другие типы пинов, доступные через две ряда заголовков вдоль края платы.

-

Интерфейс USB, доступный через порт USB с меткой "USB USER".

-

-

Акцелерометр как часть чипа LSM303DLHC.

-

Магнитометр как часть чипа LSM303DLHC.

-

Гироскоп как часть чипа L3GD20.

-

8 пользовательских светодиодов, расположенных в форме компаса.

-

Второй микроконтроллер: STM32F103. Этот микроконтроллер на самом деле является частью встроенного программатора/отладчика и подключен к порту USB с меткой "USB ST-LINK".

Для более подробного списка функций и дальнейших спецификаций платы посмотрите на сайте STMicroelectronics.

Слово предосторожности: будьте осторожны, если хотите применять внешние сигналы к плате. Пины микроконтроллера STM32F303VCT6 принимают номинальное напряжение 3.3 вольта. Для дополнительной информации обратитесь к разделу 6.2 Absolute maximum ratings в руководстве

Окружение Rust с no_std

Термин "встраиваемое программирование" используется для широкого спектра классов программирования. От программирования 8-битных микроконтроллеров (например, ST72325xx) с всего несколькими КБ ОЗУ и ПЗУ до систем вроде Raspberry Pi (Model B 3+), которая имеет 32/64-битный 4-ядерный процессор Cortex-A53 с частотой 1.4 ГГц и 1 ГБ ОЗУ. Разные ограничения применяются при написании кода в зависимости от цели и случая использования.

Существуют два общих класса встраиваемого программирования:

Хостинговые окружения

Такие окружения близки к обычному окружению ПК. Это означает, что предоставляется системный интерфейс например, POSIX, который дает примитивы для взаимодействия с различными системами, такими как файловые системы, сеть, управление памятью, потоки и т.д. Стандартные библиотеки, в свою очередь, обычно зависят от этих примитивов для реализации своей функциональности. Также может быть sysroot и ограничения на использование ОЗУ/ПЗУ, а также специальное оборудование или ввод/вывод. В целом это похоже на программирование в специальной среде ПК.

Окружения без ОС (Bare Metal)

В окружении без ОС (bare metal) перед вашей программой не загружено никакого кода.

Без ПО, предоставляемого ОС, мы не можем загрузить стандартную библиотеку.

Вместо этого программа вместе с используемыми крейтами может использовать только аппаратное обеспечение (bare metal) для выполнения.

Чтобы предотвратить загрузку стандартной библиотеки Rust, используйте no_std.

Части стандартной библиотеки, не зависящие от платформы, доступны через libcore.

libcore также исключает вещи, которые не всегда желательны в окружении встраиваемых систем.

Одна из них — распределитель памяти для динамического выделения памяти.

Если требуется это или другие функциональности, часто есть крейты, которые их предоставляют.

Runtime libstd

Как упоминалось ранее, использование libstd требует некоторой системной интеграции, но не только потому,

что libstd просто предоставляет общий способ доступа к абстракциям ОС, она также предоставляет runtime.

Эта runtime, среди прочего, настраивает защиту от переполнения стека, обрабатывает аргументы командной строки

и порождает основной поток перед вызовом главной функции программы. Эта runtime также недоступна в окружении no_std.

Итог

#![no_std] — это атрибут на уровне крейта, указывающий, что крейт будет ссылаться на крейт core вместо std.

Крейт libcore, в свою очередь, — это подмножество std, не зависящее от платформы,

которое не делает предположений о системе, на которой будет работать программа.

Таким образом, он предоставляет API для языковых примитивов, таких как числа с плавающей запятой, строки и слайсы, а также API, раскрывающие функции процессора,

такие как атомарные операции и инструкции SIMD. Однако он не предоставляет API для чего-либо, что включает интеграцию с платформой.

Благодаря этим свойствам код с no_std и libcore может использоваться для любого вида

загрузочного (stage 0) кода, такого как загрузчики, прошивки или ядра.

Обзор

| Функция | no_std | std |

|---|---|---|

| куча (динамическая память) | * | ✓ |

| коллекции (Vec, BTreeMap и т.д.) | ** | ✓ |

| защита от переполнения стека | ✘ | ✓ |

| выполнение кода инициализации перед main | ✘ | ✓ |

| доступна libstd | ✘ | ✓ |

| доступна libcore | ✓ | ✓ |

| написание прошивки, ядра или кода загрузчика | ✓ | ✘ |

* Только если вы используете крейт alloc и подходящий распределитель, такой как alloc-cortex-m.

** Только если вы используете крейт collections и настраиваете глобальный распределитель по умолчанию.

** HashMap и HashSet недоступны из-за отсутствия безопасного генератора случайных чисел.

См. также

Инструменты

Работа с микроконтроллерами включает использование нескольких различных инструментов, поскольку мы имеем дело с архитектурой, отличной от вашего ноутбука, и нам придется запускать и отлаживать программы на удаленном устройстве.

Мы будем использовать все перечисленные ниже инструменты. Любая недавняя версия должна работать, если не указана минимальная версия, но мы перечислили протестированные версии.

- Rust 1.31, 1.31-beta или более новая цепочка инструментов ПЛЮС поддержка компиляции для ARM Cortex-M.

cargo-binutils~0.1.4qemu-system-arm. Протестированные версии: 3.0.0- OpenOCD >=0.8. Протестированные версии: v0.9.0 и v0.10.0

- GDB с поддержкой ARM. Рекомендуется версия 7.12 или новее. Протестированные версии: 7.10, 7.11, 7.12 и 8.1

cargo-generateилиgit. Эти инструменты опциональны, но облегчат следование книге.

Текст ниже объясняет, почему мы используем эти инструменты. Инструкции по установке можно найти на следующей странице.

cargo-generate ИЛИ git

Программы без ОС (bare metal) — это нестандартные (no_std) программы на Rust, требующие некоторых корректировок процесса линковки для правильной компоновки памяти. Это требует дополнительных файлов (таких как скрипты линковки) и настроек (таких как флаги линковки). Мы упаковали их для вас в шаблон, так что вам нужно только заполнить недостающую информацию (например, имя проекта и характеристики целевого оборудования).

Наш шаблон совместим с cargo-generate: подкомандой Cargo для создания новых проектов Cargo из шаблонов. Вы также можете скачать шаблон с помощью git, curl, wget или вашего веб-браузера.

cargo-binutils

cargo-binutils — это коллекция подкоманд Cargo, облегчающих использование инструментов LLVM, поставляемых с цепочкой инструментов Rust. Эти инструменты включают версии LLVM objdump, nm и size и используются для инспекции бинарных файлов.

Преимущество использования этих инструментов перед GNU binutils заключается в том, что (a) установка инструментов LLVM — это одна команда (rustup component add llvm-tools) независимо от вашей ОС и (b) инструменты вроде objdump поддерживают все архитектуры, поддерживаемые rustc — от ARM до x86_64 — поскольку они оба используют один и тот же бэкенд LLVM.

qemu-system-arm

QEMU — это эмулятор. В данном случае мы используем вариант, который может полностью эмулировать системы ARM. Мы используем QEMU для запуска программ для встраиваемых систем на хосте. Благодаря этому вы можете следовать некоторым частям этой книги, даже если у вас нет оборудования!

Инструменты для отладки Embedded Rust

Обзор

Отладка встраиваемых систем в Rust требует специализированных инструментов, включая ПО для управления процессом отладки, отладчики для инспекции и управления выполнением программы, а также аппаратные пробники для взаимодействия между хостом и встраиваемым устройством. Этот документ описывает основные программные инструменты, такие как Probe-rs и OpenOCD, которые упрощают и поддерживают процесс отладки, а также известные отладчики, такие как GDB и расширение Probe-rs для Visual Studio Code. Кроме того, он охватывает ключевые аппаратные пробники, такие как Rusty-probe, ST-Link, J-Link и MCU-Link, которые необходимы для эффективной отладки и программирования встраиваемых устройств.

ПО, управляющее инструментами отладки

Probe-rs

Probe-rs — это современное ПО, ориентированное на Rust, предназначенное для работы с отладчиками во встраиваемых системах. В отличие от OpenOCD, Probe-rs разработан с учетом простоты и стремится уменьшить нагрузку на конфигурацию, часто встречающуюся в других решениях отладки. Он поддерживает различные пробники и цели, предоставляя высокоуровневый интерфейс для взаимодействия со встраиваемыми системами. Probe-rs позволяет разработчикам устанавливать точки останова, шагать по коду и исследовать состояние памяти и регистров процессора. Он интегрируется с популярными IDE, такими как Visual Studio Code, и поддерживает функции, специфичные для Rust, такие как красивая печать и детализированные сообщения об ошибках.

OpenOCD

OpenOCD (Open On-Chip Debugger) — это открытое ПО для отладки и программирования встраиваемых систем. Оно поддерживает широкий спектр аппаратных пробников и микроконтроллеров, позволяя разработчикам взаимодействовать с целевыми устройствами через интерфейсы вроде JTAG или SWD. OpenOCD служит сервером отладки, который может подключаться к отладчикам вроде GDB, предоставляя низкоуровневый доступ к регистрам, памяти и периферийным устройствам микроконтроллера. Он высоко конфигурируем и используется в различных окружениях разработки для встраиваемых систем.

Отладчики

Отладчики — это инструменты, позволяющие разработчикам проверять состояние программ во время выполнения или после сбоя. Они предоставляют функциональности, такие как установка точек останова, шагание по коду строка за строкой и исследование значений переменных и состояний памяти. Отладчики необходимы для тщательной разработки и обслуживания ПО, позволяя разработчикам убедиться, что их код ведет себя как ожидается в различных условиях.

Отладчики знают, как:

- Взаимодействовать с регистрами, отображенными в память.

- Устанавливать точки останова/наблюдения.

- Читать и писать в регистры, отображенные в память.

- Обнаруживать, когда микроконтроллер остановлен для события отладки.

- Продолжать выполнение микроконтроллера после события отладки.

- Стирать и записывать в FLASH микроконтроллера.

Расширение Probe-rs для Visual Studio Code

Probe-rs имеет расширение для Visual Studio Code, предоставляющее seamless опыт отладки без обширной настройки. Через это соединение разработчики могут использовать функции, специфичные для Rust, такие как красивая печать и детализированные сообщения об ошибках, обеспечивая, что процесс отладки соответствует экосистеме Rust.

GDB (GNU Debugger)

GDB — это универсальный инструмент отладки, позволяющий разработчикам проверять состояние программ во время выполнения или после сбоя. Для embedded Rust GDB подключается к целевой системе через OpenOCD или другие серверы отладки для взаимодействия с кодом встраиваемой системы. GDB высоко конфигурируем и поддерживает функции вроде удаленной отладки, инспекции переменных и условных точек останова. Он может использоваться на различных платформах и имеет обширную поддержку нужд отладки, специфичных для Rust, таких как красивая печать и интеграция с IDE.

Пробники

Аппаратный пробник — это устройство, используемое в разработке и отладке встраиваемых систем для облегчения коммуникации между хост-компьютером и целевым встраиваемым устройством. Он обычно поддерживает протоколы вроде JTAG или SWD, позволяя программировать, отлаживать и анализировать микроконтроллер или микропроцессор на встраиваемой системе. Аппаратные пробники критичны для разработчиков, чтобы устанавливать точки останова, шагать по коду и инспектировать память и регистры процессора, эффективно позволяя диагностировать и исправлять проблемы в реальном времени.

Rusty-probe

Rusty-probe — это открытый USB-основанный аппаратный пробник отладки, предназначенный для работы с probe-rs. Комбинация Rusty-Probe и probe-rs предоставляет простое в использовании, экономичное решение для разработчиков, работающих с приложениями embedded Rust.

ST-Link

ST-Link — это популярный пробник отладки и программирования, разработанный STMicroelectronics в основном для серий микроконтроллеров STM32 и STM8. Он поддерживает отладку и программирование через интерфейсы JTAG или SWD (Serial Wire Debug). ST-Link широко используется благодаря прямой поддержке от STMicroelectronics для широкого спектра плат разработки и интеграции в основные IDE, делая его удобным выбором для разработчиков, работающих с микроконтроллерами STM.

J-Link

J-Link, разработанный SEGGER Microcontroller, — это надежный и универсальный отладчик, поддерживающий широкий спектр ядер CPU и устройств за пределами ARM, таких как RISC-V. Известный своей высокой производительностью и надежностью, J-Link поддерживает различные интерфейсы связи, включая JTAG, SWD и fine-pitch JTAG. Он популярен благодаря продвинутым функциям, таким как неограниченные точки останова в flash-памяти и совместимость с множеством сред разработки.

MCU-Link

MCU-Link — это пробник отладки, который также функционирует как программатор, предоставляемый NXP Semiconductors. Он поддерживает разнообразные микроконтроллеры ARM Cortex и seamless интегрируется с инструментами разработки вроде MCUXpresso IDE. MCU-Link особенно известен своей универсальностью и доступностью, делая его доступным вариантом для хоббиистов, преподавателей и профессиональных разработчиков.

Установка инструментов

Эта страница содержит инструкции по установке некоторых инструментов, не зависящие от ОС:

Цепочка инструментов Rust

Установите rustup, следуя инструкциям на https://rustup.rs.

ПРИМЕЧАНИЕ Убедитесь, что у вас версия компилятора не ниже 1.31. Команда rustc -V должна возвращать дату новее указанной ниже.

$ rustc -V

rustc 1.31.1 (b6c32da9b 2018-12-18)

Для экономии трафика и места на диске установка по умолчанию поддерживает только нативную компиляцию. Чтобы добавить поддержку кросс-компиляции для архитектур ARM Cortex-M, выберите один из следующих целевых объектов компиляции. Для платы STM32F3DISCOVERY, используемой в примерах этой книги, используйте цель thumbv7em-none-eabihf.

Найдите подходящий Cortex-M для вас.

Cortex-M0, M0+ и M1 (архитектура ARMv6-M):

rustup target add thumbv6m-none-eabi

Cortex-M3 (архитектура ARMv7-M):

rustup target add thumbv7m-none-eabi

Cortex-M4 и M7 без аппаратной поддержки операций с плавающей запятой (архитектура ARMv7E-M):

rustup target add thumbv7em-none-eabi

Cortex-M4F и M7F с аппаратной поддержкой операций с плавающей запятой (архитектура ARMv7E-M):

rustup target add thumbv7em-none-eabihf

Cortex-M23 (архитектура ARMv8-M):

rustup target add thumbv8m.base-none-eabi

Cortex-M33 и M35P (архитектура ARMv8-M):

rustup target add thumbv8m.main-none-eabi

Cortex-M33F и M35PF с аппаратной поддержкой операций с плавающей запятой (архитектура ARMv8-M):

rustup target add thumbv8m.main-none-eabihf

cargo-binutils

cargo install cargo-binutils

rustup component add llvm-tools

WINDOWS: убедитесь, что установлены C++ Build Tools для Visual Studio 2019. https://visualstudio.microsoft.com/thank-you-downloading-visual-studio/?sku=BuildTools&rel=16

cargo-generate

Мы используем это позже для генерации проекта из шаблона.

cargo install cargo-generate

Примечание: в некоторых дистрибутивах Linux (например, Ubuntu) может потребоваться установка пакетов libssl-dev и pkg-config перед установкой cargo-generate.

Инструкции, специфичные для ОС

Теперь следуйте инструкциям, специфичным для вашей ОС:

Linux

Вот команды установки для нескольких дистрибутивов Linux.

Пакеты

- Ubuntu 18.04 или новее / Debian stretch или новее

ПРИМЕЧАНИЕ

gdb-multiarch— это команда GDB, которую вы будете использовать для отладки программ для ARM Cortex-M

sudo apt install gdb-multiarch openocd qemu-system-arm

- Ubuntu 14.04 и 16.04

ПРИМЕЧАНИЕ

arm-none-eabi-gdb— это команда GDB, которую вы будете использовать для отладки программ для ARM Cortex-M

sudo apt install gdb-arm-none-eabi openocd qemu-system-arm

- Fedora 27 или новее

sudo dnf install gdb openocd qemu-system-arm

- Arch Linux

ПРИМЕЧАНИЕ

arm-none-eabi-gdb— это команда GDB, которую вы будете использовать для отладки программ для ARM Cortex-M

sudo pacman -S arm-none-eabi-gdb qemu-system-arm openocd

Правила udev

Это правило позволяет использовать OpenOCD с платой Discovery без привилегий root.

Создайте файл /etc/udev/rules.d/70-st-link.rules с содержимым, показанным ниже.

# STM32F3DISCOVERY rev A/B - ST-LINK/V2

ATTRS{idVendor}=="0483", ATTRS{idProduct}=="3748", TAG+="uaccess"

# STM32F3DISCOVERY rev C+ - ST-LINK/V2-1

ATTRS{idVendor}=="0483", ATTRS{idProduct}=="374b", TAG+="uaccess"

Затем перезагрузите все правила udev с помощью:

sudo udevadm control --reload-rules

Если плата была подключена к вашему ноутбуку, отключите ее и подключите заново.

Вы можете проверить разрешения, выполнив эту команду:

lsusb

Которая должна показать что-то вроде

(..)

Bus 001 Device 018: ID 0483:374b STMicroelectronics ST-LINK/V2.1

(..)

Запишите номера шины и устройства. Используйте эти номера для создания пути вроде /dev/bus/usb/<bus>/<device>. Затем используйте этот путь так:

ls -l /dev/bus/usb/001/018

crw-------+ 1 root root 189, 17 Sep 13 12:34 /dev/bus/usb/001/018

getfacl /dev/bus/usb/001/018 | grep user

user::rw-

user:you:rw-

+, добавленный к разрешениям, указывает на наличие расширенного разрешения. Команда getfacl показывает, что пользователь you может использовать это устройство.

Теперь перейдите к следующему разделу.

macOS

Все инструменты можно установить с помощью Homebrew или MacPorts:

Установка инструментов с Homebrew

$ # GDB

$ brew install arm-none-eabi-gdb

$ # OpenOCD

$ brew install openocd

$ # QEMU

$ brew install qemu

ПРИМЕЧАНИЕ Если OpenOCD падает, может потребоваться установка последней версии с помощью:

$ brew install --HEAD openocd

Установка инструментов с MacPorts

$ # GDB

$ sudo port install arm-none-eabi-gcc

$ # OpenOCD

$ sudo port install openocd

$ # QEMU

$ sudo port install qemu

Это все! Перейдите к следующему разделу.

Windows

arm-none-eabi-gdb

ARM предоставляет установщики .exe для Windows. Возьмите один отсюда gcc и следуйте инструкциям.

Непосредственно перед завершением процесса установки отметьте опцию "Add path to environment variable".

Затем проверьте, что инструменты в вашем %PATH%:

$ arm-none-eabi-gdb -v

GNU gdb (GNU Tools for Arm Embedded Processors 7-2018-q2-update) 8.1.0.20180315-git

(..)

OpenOCD

Официального бинарного релиза OpenOCD для Windows нет, но если вы не в настроении компилировать его самостоятельно, проект xPack предоставляет бинарную дистрибуцию здесь. Следуйте предоставленным инструкциям по установке. Затем обновите переменную окружения %PATH%, чтобы включить путь, куда были установлены бинарные файлы. (C:\Users\USERNAME\AppData\Roaming\xPacks\@xpack-dev-tools\openocd\0.10.0-13.1\.content\bin\,

если вы использовали простую установку)

Проверьте, что OpenOCD в вашем %PATH% с помощью:

$ openocd -v

Open On-Chip Debugger 0.10.0

(..)

QEMU

Возьмите QEMU с официального сайта.

Драйвер USB ST-LINK

Вам также потребуется установить этот драйвер USB, иначе OpenOCD не будет работать. Следуйте инструкциям установщика и убедитесь, что устанавливаете правильную версию (32-битную или 64-битную) драйвера.

Это все! Перейдите к следующему разделу.

Проверка установки

В этом разделе мы проверяем, что некоторые требуемые инструменты / драйверы были правильно установлены и настроены.

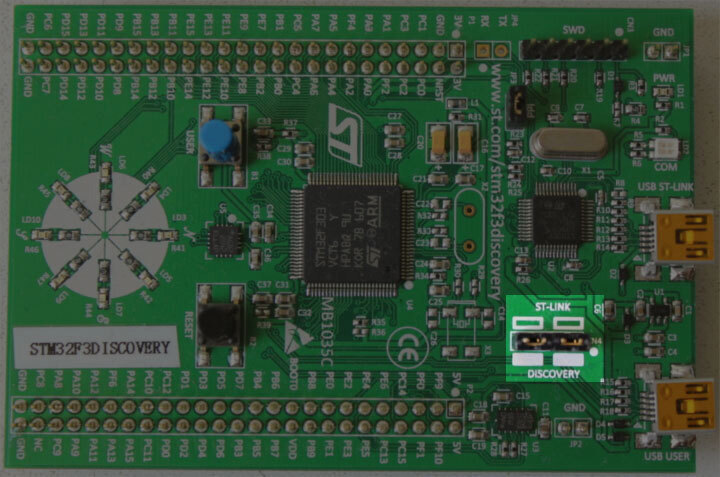

Подключите ваш ноутбук / ПК к плате discovery с помощью кабеля Mini-USB. Плата discovery имеет два разъема USB; используйте тот, с меткой "USB ST-LINK", который находится в центре края платы.

Также проверьте, что заголовок ST-LINK установлен. Смотрите картинку ниже; заголовок ST-LINK выделен.

Теперь выполните следующую команду:

openocd -f interface/stlink.cfg -f target/stm32f3x.cfg

ПРИМЕЧАНИЕ: Старые версии openocd, включая релиз 0.10.0 от 2017 года, не содержат новый (и предпочтительный) файл

interface/stlink.cfg; вместо этого может потребоваться использоватьinterface/stlink-v2.cfgилиinterface/stlink-v2-1.cfg.

Вы должны получить следующий вывод, и программа заблокирует консоль:

Open On-Chip Debugger 0.10.0

Licensed under GNU GPL v2

For bug reports, read

http://openocd.org/doc/doxygen/bugs.html

Info : auto-selecting first available session transport "hla_swd". To override use 'transport select <transport>'.

adapter speed: 1000 kHz

adapter_nsrst_delay: 100

Info : The selected transport took over low-level target control. The results might differ compared to plain JTAG/SWD

none separate

Info : Unable to match requested speed 1000 kHz, using 950 kHz

Info : Unable to match requested speed 1000 kHz, using 950 kHz

Info : clock speed 950 kHz

Info : STLINK v2 JTAG v27 API v2 SWIM v15 VID 0x0483 PID 0x374B

Info : using stlink api v2

Info : Target voltage: 2.919881

Info : stm32f3x.cpu: hardware has 6 breakpoints, 4 watchpoints

Содержимое может не совпадать точно, но вы должны получить последнюю строку о точках останова и наблюдения. Если вы получили ее, завершите процесс OpenOCD и перейдите к следующему разделу.

Если вы не получили строку "breakpoints", попробуйте одну из следующих команд.

openocd -f interface/stlink-v2.cfg -f target/stm32f3x.cfg

openocd -f interface/stlink-v2-1.cfg -f target/stm32f3x.cfg

Если одна из этих команд работает, это значит, что у вас старая аппаратная ревизия платы discovery. Это не будет проблемой, но запомните этот факт, поскольку вам потребуется немного по-другому настроить вещи позже. Вы можете перейти к следующему разделу.

Если ни одна из команд не работает от обычного пользователя, попробуйте запустить их с правами root (например, sudo openocd ..). Если команды работают с правами root, проверьте, что правила udev установлены правильно.

Если вы дошли до этого момента и OpenOCD не работает, пожалуйста, откройте issue, и мы поможем вам!

Начало работы

В этом разделе мы проведем вас через процесс написания, сборки, прошивки и отладки встраиваемых программ. Вы сможете попробовать большинство примеров без специального оборудования, поскольку мы покажем основы с использованием QEMU, популярного эмулятора аппаратного обеспечения с открытым исходным кодом. Единственный раздел, где требуется оборудование, — это, естественно, раздел Аппаратное обеспечение, где мы используем OpenOCD для программирования платы STM32F3DISCOVERY.

QEMU

Мы начнем с написания программы для LM3S6965, микроконтроллера Cortex-M3. Мы выбрали его в качестве начальной цели, потому что он может быть эмулирован с использованием QEMU, так что в этом разделе вам не придется возиться с оборудованием, и мы сможем сосредоточиться на инструментах и процессе разработки.

ВАЖНО

В этом руководстве мы будем использовать имя "app" для проекта. Везде, где вы видите слово "app", заменяйте его на имя, которое вы выбрали для своего проекта. Или вы можете назвать свой проект "app" и избежать замен.

Создание нестандартной программы на Rust

Мы будем использовать шаблон проекта cortex-m-quickstart для создания нового проекта. Созданный проект будет содержать базовое приложение: хорошую отправную точку для нового встраиваемого приложения на Rust. Кроме того, проект будет содержать директорию examples с несколькими отдельными приложениями, демонстрирующими ключевые функции встраиваемого Rust.

Использование cargo-generate

Сначала установите cargo-generate:

cargo install cargo-generate

Затем создайте новый проект:

cargo generate --git https://github.com/rust-embedded/cortex-m-quickstart

Project Name: app

Creating project called `app`...

Done! New project created /tmp/app

cd app

Использование git

Склонируйте репозиторий:

git clone https://github.com/rust-embedded/cortex-m-quickstart app

cd app

Затем заполните заполнители в файле Cargo.toml:

[package]

authors = ["{{authors}}"] # "{{authors}}" -> "John Smith"

edition = "2018"

name = "{{project-name}}" # "{{project-name}}" -> "app"

version = "0.1.0"

Теперь давайте настроим отладку в GDB, чтобы увидеть, как работает программа. Мы будем использовать пример hello.rs из директории examples.

Сначала скомпилируйте пример:

cargo build --example hello

Запустите QEMU в одном терминале:

cargo run --example hello

В другом терминале запустите GDB:

arm-none-eabi-gdb target/thumbv7m-none-eabi/debug/examples/hello

В GDB подключитесь к QEMU:

(gdb) target remote :1234

Теперь вы можете установить точку останова на функции Reset, которая является точкой входа программы:

(gdb) break Reset

Breakpoint 1 at 0x8000942: file src/lib.rs, line 473.

Запустите программу до точки останова:

(gdb) continue

Continuing.

Breakpoint 1, app::__cortex_m_rt_reset () at src/lib.rs:473

473 unsafe extern "C" fn Reset() -> ! {

ПРИМЕЧАНИЕ: Если при установке точки останова на

Reset, как показано выше, GDB выдает предупреждения вроде:

core::num::bignum::Big32x40::mul_small () at src/libcore/num/bignum.rs:254

src/libcore/num/bignum.rs: No such file or directory.Это известная ошибка. Вы можете спокойно игнорировать эти предупреждения, скорее всего, вы находитесь в

Reset().

Этот обработчик сброса в конечном итоге вызовет нашу основную функцию. Давайте пропустим все до нее, используя точку останова и команду continue. Сначала посмотрим, где мы хотим установить точку останова, с помощью команды list:

list main

Это покажет исходный код из файла examples/hello.rs:

6 use panic_halt as _;

7

8 use cortex_m_rt::entry;

9 use cortex_m_semihosting::{debug, hprintln};

10

11 #[entry]

12 fn main() -> ! {

13 hprintln!("Hello, world!").unwrap();

14

15 // Выход из QEMU

Мы хотим установить точку останова перед "Hello, world!", которая находится на строке 13. Сделайте это с помощью команды break:

break 13

Теперь мы можем указать GDB запустить программу до нашей основной функции с помощью команды continue:

continue

Continuing.

Breakpoint 1, hello::__cortex_m_rt_main () at examples\hello.rs:13

13 hprintln!("Hello, world!").unwrap();

Теперь мы близки к коду, который выводит "Hello, world!". Давайте продвинемся вперед с помощью команды next:

next

16 debug::exit(debug::EXIT_SUCCESS);

На этом этапе вы должны увидеть "Hello, world!" в терминале, где запущен qemu-system-arm:

$ qemu-system-arm (..)

Hello, world!

Вызов next еще раз завершит процесс QEMU:

next

[Inferior 1 (Remote target) exited normally]

Теперь вы можете выйти из сессии GDB:

quit

Аппаратное обеспечение

К этому моменту вы уже должны быть немного знакомы с инструментами и процессом разработки. В этом разделе мы перейдем к реальному аппаратному обеспечению; процесс останется в основном тем же. Давайте начнем.

Знайте ваше оборудование

Перед началом вам нужно определить некоторые характеристики целевого устройства, поскольку они будут использоваться для настройки проекта:

- Ядро ARM. Например, Cortex-M3.

- Есть ли у ядра ARM FPU? Ядра Cortex-M4F и Cortex-M7F имеют FPU.

- Сколько флэш-памяти и оперативной памяти имеет целевое устройство? Например, 256 КиБ флэш-памяти и 32 КиБ оперативной памяти.

- Где отображаются флэш-память и оперативная память в адресном пространстве? Например, оперативная память обычно располагается по адресу

0x2000_0000.

Эту информацию можно найти в техническом описании или справочном руководстве вашего устройства.

В этом разделе мы будем использовать наше эталонное оборудование — плату STM32F3DISCOVERY. Эта плата содержит микроконтроллер STM32F303VCT6. Этот микроконтроллер имеет:

- Ядро Cortex-M4F с однопрецизионным FPU.

- 256 КиБ флэш-памяти, расположенной по адресу

0x0800_0000. - 40 КиБ оперативной памяти, расположенной по адресу

0x2000_0000. (Есть еще одна область оперативной памяти, но для простоты мы ее проигнорируем).

Настройка

Мы начнем с нуля с новым экземпляром шаблона. Обратитесь к [предыдущему разделу о QEMU] для напоминания о том, как это сделать без использования cargo-generate.

$ cargo generate --git https://github.com/rust-embedded/cortex-m-quickstart

Project Name: app

Creating project called `app`...

Done! New project created /tmp/app

$ cd app

Первым шагом является установка целевого компилятора по умолчанию в файле .cargo/config.toml.

tail -n5 .cargo/config.toml

# Выберите ОДИН из этих целей компиляции

# target = "thumbv6m-none-eabi...

Теперь нам нужно создать GDB-скрипт для загрузки программы и взаимодействия с платой. В шаблоне уже есть один GDB-скрипт с именем openocd.gdb, созданный на этапе cargo generate, и он должен работать без изменений. Давайте взглянем на него:

cat openocd.gdb

target extended-remote :3333

# Печать деманглированных символов

set print asm-demangle on

# Обнаружение необработанных исключений, жестких сбоев и паник

break DefaultHandler

break HardFault

break rust_begin_unwind

monitor arm semihosting enable

load

# Запуск процесса с немедленной остановкой процессора

stepi

Теперь выполнение команды <gdb> -x openocd.gdb target/thumbv7em-none-eabihf/debug/examples/hello немедленно подключит GDB к OpenOCD, включит семихостинг, загрузит программу и запустит процесс.

Альтернативно, вы можете превратить <gdb> -x openocd.gdb в пользовательский запускатель, чтобы cargo run одновременно компилировал программу и запускал сессию GDB. Этот запускатель включен в .cargo/config.toml, но закомментирован.

head -n10 .cargo/config.toml

[target.thumbv7m-none-eabi]

# Раскомментируйте это, чтобы `cargo run` запускал программы на QEMU

# runner = "qemu-system-arm -cpu cortex-m3 -machine lm3s6965evb -nographic -semihosting-config enable=on,target=native -kernel"

[target.'cfg(all(target_arch = "arm", target_os = "none"))']

# Раскомментируйте ОДИН из этих трех вариантов, чтобы `cargo run` запускал сессию GDB

# Какой вариант выбрать, зависит от вашей системы

runner = "arm-none-eabi-gdb -x openocd.gdb"

# runner = "gdb-multiarch -x openocd.gdb"

# runner = "gdb -x openocd.gdb"

$ cargo run --example hello

(..)

Loading section .vector_table, size 0x400 lma 0x8000000

Loading section .text, size 0x1e70 lma 0x8000400

Loading section .rodata, size 0x61c lma 0x8002270

Start address 0x800144e, load size 10380

Transfer rate: 17 KB/sec, 3460 bytes/write.

(gdb)

Отображенные в память регистры

Встраиваемые системы могут зайти только так далеко, выполняя обычный код на Rust и перемещая данные в оперативной памяти. Если мы хотим получать информацию в систему или из нее (будь то мигание светодиода, обнаружение нажатия кнопки или взаимодействие с внешним периферийным устройством по какой-либо шине), нам придется погрузиться в мир периферийных устройств и их "отображенных в память регистров".

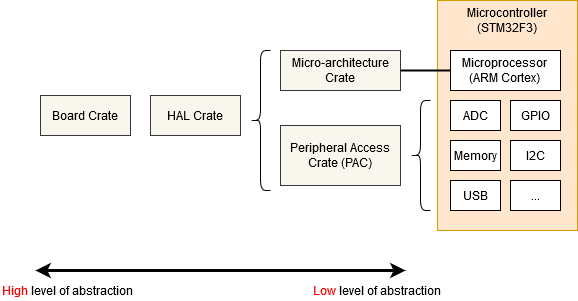

Вы можете обнаружить, что код, необходимый для доступа к периферийным устройствам вашего микроконтроллера, уже написан на одном из следующих уровней:

- Крейт микроархитектуры — этот тип крейта предоставляет полезные процедуры, общие для ядра процессора, используемого вашим микроконтроллером, а также любые периферийные устройства, общие для всех микроконтроллеров, использующих этот тип ядра процессора. Например, крейт cortex-m предоставляет функции для включения и отключения прерываний, которые одинаковы для всех микроконтроллеров на базе Cortex-M. Он также предоставляет доступ к периферийному устройству 'SysTick', включенному во все микроконтроллеры на базе Cortex-M.

- Крейт доступа к периферийным устройствам (PAC) — этот тип крейта представляет собой тонкую обертку над различными отображенными в память регистрами, определенными для конкретного номера детали вашего микроконтроллера. Например, tm4c123x для серии Texas Instruments Tiva-C TM4C123 или stm32f30x для серии ST-Micro STM32F30x. Здесь вы будете взаимодействовать с регистрами напрямую, следуя инструкциям по эксплуатации каждого периферийного устройства, приведенным в техническом справочном руководстве вашего микроконтроллера.

- Крейт HAL — эти крейты предлагают более удобный API для вашего конкретного процессора, часто реализуя общие трейты, определенные в embedded-hal. Например, этот крейт может предлагать структуру

Serialс конструктором, который принимает подходящий набор пинов GPIO и скорость передачи данных, и предоставляет функциюwrite_byteдля отправки данных.

Давайте рассмотрим пример:

#![no_std]

#![no_main]

use panic_halt as _; // Обработчик паники

use cortex_m_rt::entry;

use tm4c123x_hal as hal;

use tm4c123x_hal::prelude::*;

use tm4c123x_hal::serial::{NewlineMode, Serial};

use tm4c123x_hal::sysctl;

#[entry]

fn main() -> ! {

let p = hal::Peripherals::take().unwrap();

let cp = hal::CorePeripherals::take().unwrap();

// Обертывание структуры SYSCTL в объект с API более высокого уровня

let mut sc = p.SYSCTL.constrain();

// Выбор настроек осциллятора

sc.clock_setup.oscillator = sysctl::Oscillator::Main(

sysctl::CrystalFrequency::_16mhz,

sysctl::SystemClock::UsePll(sysctl::PllOutputFrequency::_80_00mhz),

);

// Настройка PLL с этими параметрами

let clocks = sc.clock_setup.freeze();

// Обертывание структуры GPIO_PORTA в объект с API более высокого уровня.

// Обратите внимание, что требуется заимствование `sc.power_control` для автоматического включения питания периферийного устройства GPIO

let mut porta = p.GPIO_PORTA.split(&sc.power_control);

// Активация UART.

let uart = Serial::uart0(

p.UART0,

// Пин передачи

porta

.pa1

.into_af_push_pull::<hal::gpio::AF1>(&mut porta.control),

// Пин приема

porta

.pa0

.into_af_push_pull::<hal::gpio::AF1>(&mut porta.control),

// RTS или CTS не требуются

(),

(),

// Скорость передачи данных

115200_u32.bps(),

// Обработка вывода

NewlineMode::SwapLFtoCRLF,

// Нам нужны частоты часов для расчета делителей скорости передачи

&clocks,

// Это необходимо для включения питания периферийного устройства UART

&sc.power_control,

);

loop {

writeln!(uart, "Hello, World!\r\n").unwrap();

}

}Семихостинг

Семихостинг — это механизм, который позволяет встраиваемым устройствам выполнять ввод/вывод на хосте и в основном используется для записи сообщений в консоль хоста. Семихостинг требует отладочной сессии и почти ничего больше (никаких дополнительных проводов!), поэтому его очень удобно использовать. Недостаток в том, что он очень медленный: каждая операция записи может занимать несколько миллисекунд в зависимости от используемого аппаратного отладчика (например, ST-Link).

Крейт cortex-m-semihosting предоставляет API для выполнения операций семихостинга на устройствах Cortex-M. Программа ниже — это версия "Hello, world!" с использованием семихостинга:

#![no_main]

#![no_std]

use panic_halt as _;

use cortex_m_rt::entry;

use cortex_m_semihosting::hprintln;

#[entry]

fn main() -> ! {

hprintln!("Hello, world!").unwrap();

loop {}

}Если вы запустите эту программу на оборудовании, вы увидите сообщение "Hello, world!" в логах OpenOCD.

$ openocd

(..)

Hello, world!

(..)

Вам нужно сначала включить семихостинг в OpenOCD из GDB:

(gdb) monitor arm semihosting enable

semihosting is enabled

QEMU понимает операции семихостинга, поэтому приведенная выше программа также будет работать с qemu-system-arm без необходимости запуска отладочной сессии. Обратите внимание, что вам нужно передать флаг -semihosting-config в QEMU для включения поддержки семихостинга; эти флаги уже включены в файл .cargo/config.toml шаблона.

$ # Эта программа заблокирует терминал

$ cargo run

Running `qemu-system-arm (..)

Hello, world!

Существует также операция семихостинга exit, которая может быть использована для завершения процесса QEMU. Важно: не используйте debug::exit на оборудовании; эта функция может повредить вашу сессию OpenOCD, и вы не сможете отлаживать другие программы, пока не перезапустите ее.

#![no_main]

#![no_std]

use panic_halt as _;

use cortex_m_rt::entry;

use cortex_m_semihosting::debug;

#[entry]

fn main() -> ! {

let roses = "blue";

if roses == "red" {

debug::exit(debug::EXIT_SUCCESS);

} else {

debug::exit(debug::EXIT_FAILURE);

}

loop {}

}$ cargo run

Running `qemu-system-arm (..)

$ echo $?

1

Один последний совет: вы можете настроить поведение паники на exit(EXIT_FAILURE). Это позволит вам писать тесты no_std с проверкой прохождения, которые можно запускать на QEMU.

Для удобства крейт panic-semihosting имеет функцию "exit", которая при включении вызывает exit(EXIT_FAILURE) после записи сообщения о панике в stderr хоста.

#![no_main]

#![no_std]

use panic_semihosting as _; // features = ["exit"]

use cortex_m_rt::entry;

use cortex_m_semihosting::debug;

#[entry]

fn main() -> ! {

let roses = "blue";

assert_eq!(roses, "red");

loop {}

}$ cargo run

Running `qemu-system-arm (..)

panicked at 'assertion failed: `(left == right)`

left: `"blue"`,

right: `"red"`', examples/hello.rs:15:5

$ echo $?

1

ПРИМЕЧАНИЕ: Чтобы включить эту функцию в panic-semihosting, отредактируйте раздел зависимостей в Cargo.toml, где указан panic-semihosting:

panic-semihosting = { version = "VERSION", features = ["exit"] }

где VERSION — желаемая версия. Для получения дополнительной информации о функциях зависимостей обратитесь к разделу указание зависимостей книги Cargo.

Паника

Паника — это основная часть языка Rust. Встроенные операции, такие как индексация, проверяются во время выполнения на предмет безопасности памяти. При попытке индексации за пределами границ массива возникает паника.

В стандартной библиотеке поведение паники определено: оно разворачивает стек вызывающего потока, если пользователь не выбрал завершение программы при панике.

Однако в программах без стандартной библиотеки поведение паники остается неопределенным. Поведение можно выбрать, объявив функцию #[panic_handler]. Эта функция должна появляться ровно один раз в графе зависимостей программы и иметь следующую сигнатуру: fn(&PanicInfo) -> !, где PanicInfo — это структура, содержащая информацию о месте возникновения паники.

Учитывая, что встраиваемые системы варьируются от пользовательских до критически важных для безопасности (не могут завершаться сбоем), не существует универсального поведения при панике, но есть множество часто используемых поведений. Эти общие поведения были упакованы в крейты, которые определяют функцию #[panic_handler]. Некоторые примеры включают:

panic-abort. Паника вызывает выполнение инструкции прерывания.panic-halt. Паника приводит к остановке программы или текущего потока в бесконечном цикле.panic-itm. Сообщение о панике записывается с использованием ITM, периферийного устройства, специфичного для ARM Cortex-M.panic-semihosting. Сообщение о панике отправляется на хост с использованием техники семихостинга.

Вы можете найти еще больше крейтов, выполнив поиск по ключевому слову panic-handler на crates.io.

Программа может выбрать одно из этих поведений, просто подключив соответствующий крейт...

#![no_main]

#![no_std]

// Профиль dev: упрощает отладку паник; можно установить точку останова на `rust_begin_unwind`

#[cfg(debug_assertions)]

use panic_halt as _;

// Профиль release: минимизирует размер бинарного файла приложения

#[cfg(not(debug_assertions))]

use panic_abort as _;

// ..В этом примере крейт подключается к panic-halt при сборке с профилем dev (cargo build), но к panic-abort при сборке с профилем release (cargo build --release).

Форма инструкции

use panic_abort as _;используется для обеспечения включения обработчика паникиpanic_abortв итоговый исполняемый файл, при этом ясно указывая компилятору, что мы не будем явно использовать что-либо из крейта. Без переименованияas _компилятор выдал бы предупреждение о неиспользуемом импорте. Иногда можно встретитьextern crate panic_abortвместо этого, что является старым стилем, использовавшимся до издания Rust 2018, и теперь должно использоваться только для "sysroot" крейтов (распространяемых вместе с Rust), таких какproc_macro,alloc,stdиtest.

Пример

Вот пример, который пытается индексировать массив за его пределами. Эта операция приводит к панике.

#![no_main]

#![no_std]

use panic_semihosting as _;

use cortex_m_rt::entry;

#[entry]

fn main() -> ! {

let xs = [0, 1, 2];

let i = xs.len();

let _y = xs[i]; // Доступ за пределами массива

loop {}

}В этом примере выбрано поведение panic-semihosting, которое выводит сообщение о панике на консоль хоста с использованием семихостинга.

$ cargo run

Running `qemu-system-arm -cpu cortex-m3 -machine lm3s6965evb (..)

panicked at 'index out of bounds: the len is 3 but the index is 4', src/main.rs:12:13

Вы можете попробовать изменить поведение на panic-halt и убедиться, что в этом случае сообщение не выводится.

Исключения

Исключения и прерывания — это аппаратный механизм, с помощью которого процессор обрабатывает асинхронные события и фатальные ошибки (например, выполнение недопустимой инструкции). Исключения подразумевают вытеснение и включают обработчики исключений — подпрограммы, выполняемые в ответ на сигнал, вызвавший событие.

Крейт cortex-m-rt предоставляет атрибут exception для объявления обработчиков исключений.

// Обработчик исключения для исключения SysTick (системный таймер)

#[exception]

fn SysTick() {

// ..

}Помимо атрибута exception, обработчики исключений выглядят как обычные функции, но есть одно важное различие: обработчики exception нельзя вызывать программно. Например, в приведенном выше примере вызов SysTick(); приведет к ошибке компиляции.

Такое поведение намеренное и необходимо для обеспечения следующей особенности: переменные static mut, объявленные внутри обработчиков exception, безопасны для использования.

#[exception]

fn SysTick() {

static mut COUNT: u32 = 0;

// `COUNT` преобразуется в тип `&mut u32` и безопасен для использования

*COUNT += 1;

}Как известно, использование переменных static mut в функции делает ее нереентерабельной. Вызов нереентерабельной функции, прямо или косвенно, из нескольких обработчиков исключений/прерываний или из main и одного или более обработчиков исключений/прерываний приводит к неопределенному поведению.

Безопасный Rust никогда не должен приводить к неопределенному поведению, поэтому нереентерабельные функции должны быть помечены как unsafe. Однако, как было сказано, обработчики exception могут безопасно использовать переменные static mut. Это возможно, потому что обработчики exception не могут быть вызваны программно, что исключает возможность реентерабельности. Эти обработчики вызываются самим аппаратным обеспечением...

ПРИМЕЧАНИЕ: Этот программный код не будет работать (т.е. не завершится сбоем) на QEMU, поскольку

qemu-system-arm -machine lm3s6965evbне проверяет загрузку памяти и с радостью вернет0при чтении из недопустимой памяти.

#![no_main]

#![no_std]

use panic_halt as _;

use core::fmt::Write;

use core::ptr;

use cortex_m_rt::{entry, exception, ExceptionFrame};

use cortex_m_semihosting::hio;

#[entry]

fn main() -> ! {

// Чтение из несуществующего адреса памяти

unsafe {

ptr::read_volatile(0x3FFF_0000 as *const u32);

}

loop {}

}

#[exception]

fn HardFault(ef: &ExceptionFrame) -> ! {

if let Ok(mut hstdout) = hio::hstdout() {

writeln!(hstdout, "{:#?}", ef).ok();

}

loop {}

}Обработчик HardFault выводит значение ExceptionFrame. Если вы запустите этот код, вы увидите что-то вроде этого в консоли OpenOCD:

$ openocd

(..)

ExceptionFrame {

r0: 0x3fff0000,

r1: 0x00000003,

r2: 0x080032e8,

r3: 0x00000000,

r12: 0x00000000,

lr: 0x080016df,

pc: 0x080016e2,

xpsr: 0x61000000,

}

Значение pc — это значение программного счетчика на момент исключения, и оно указывает на инструкцию, вызвавшую исключение.

Если посмотреть дизассемблированный код программы:

$ cargo objdump --bin app --release -- -d --no-show-raw-insn --print-imm-hex

(..)

ResetTrampoline:

8000942: movw r0, #0xfffe

8000946: movt r0, #0x3fff

800094a: ldr r0, [r0]

800094c: b #-0x4 <ResetTrampoline+0xa>

Вы можете найти значение программного счетчика 0x0800094a в дизассемблированном коде. Вы увидите, что операция загрузки (ldr r0, [r0]) вызвала исключение. Поле r0 в ExceptionFrame покажет, что значение регистра r0 в этот момент было 0x3fff_fffe.

Прерывания

Прерывания отличаются от исключений по ряду параметров, но их работа и использование в основном схожи, и они обрабатываются одним и тем же контроллером прерываний. В то время как исключения определяются архитектурой Cortex-M, прерывания всегда являются специфичными для производителя (и часто даже для конкретной микросхемы) как по именованию, так и по функциональности.

Прерывания предоставляют большую гибкость, которую необходимо учитывать при их использовании в сложных сценариях. В этой книге мы не будем рассматривать такие случаи, но важно помнить следующее:

- Прерывания имеют программируемые приоритеты, которые определяют порядок выполнения их обработчиков.

- Прерывания могут быть вложенными и вытеснять друг друга, т.е. выполнение обработчика прерывания может быть прервано другим прерыванием с более высоким приоритетом.

- В общем случае причину, вызвавшую прерывание, необходимо устранить, чтобы предотвратить бесконечное повторное вхождение в обработчик прерывания.

Общие шаги инициализации во время выполнения всегда одинаковы:

- Настройка периферийных устройств для генерации запросов на прерывания в нужных случаях.

- Установка желаемого приоритета обработчика прерывания в контроллере прерываний.

- Включение обработчика прерывания в контроллере прерываний.

Аналогично исключениям, крейт cortex-m-rt предоставляет атрибут interrupt для объявления обработчиков прерываний. Однако этот атрибут доступен только при включении функции устройства. При этом данный атрибут не предназначен для прямого использования — это приведет к ошибке компиляции.

Вместо этого вы должны использовать переэкспортированную версию атрибута interrupt, предоставляемую крейтом устройства (обычно сгенерированным с помощью svd2rust). Это гарантирует, что компилятор может проверить, существует ли прерывание на целевом устройстве. Список доступных прерываний — и их положение в таблице векторов прерываний — обычно автоматически генерируется из файла SVD с помощью svd2rust.

use lm3s6965::interrupt; // Переэкспортированный атрибут из крейта устройства

// Обработчик прерывания для прерывания Timer2

#[interrupt]

fn TIMER2A() {

// ..

// Устранение причины, вызвавшей запрос на прерывание

}Обработчики прерываний выглядят как обычные функции (за исключением отсутствия аргументов), подобно обработчикам исключений. Однако их нельзя вызывать напрямую другими частями прошивки из-за специальных соглашений о вызове. Тем не менее, можно программно генерировать запросы на прерывания, чтобы вызвать переход к обработчику прерывания.

Подобно обработчикам исключений, в обработчиках прерываний также можно безопасно объявлять переменные static mut для хранения состояния.

#[interrupt]

fn TIMER2A() {

static mut COUNT: u32 = 0;

// `COUNT` имеет тип `&mut u32` и безопасен для использования

*COUNT += 1;

}Для более подробного описания механизмов, продемонстрированных здесь, обратитесь к [разделу об исключениях].

Ввод/вывод

TODO Рассмотреть отображение ввода/вывода в память с использованием регистров.

Периферийные устройства

Что такое периферийные устройства?

Большинство микроконтроллеров имеют не только процессор, оперативную память или флэш-память — они содержат участки кремния, которые используются для взаимодействия с системами вне микроконтроллера, а также для прямого и косвенного взаимодействия с окружающим миром через датчики, контроллеры двигателей или интерфейсы для человека, такие как дисплей или клавиатура. Эти компоненты в совокупности называются периферийными устройствами.

Эти периферийные устройства полезны, потому что позволяют разработчику переложить обработку на них, избегая необходимости обрабатывать все в программном обеспечении. Подобно тому, как разработчик настольных приложений перекладывает обработку графики на видеокарту, разработчики встраиваемых систем могут переложить некоторые задачи на периферийные устройства, позволяя процессору заниматься чем-то другим важным или вообще ничего не делать, чтобы сэкономить энергию.

Если посмотреть на основную печатную плату старомодного домашнего компьютера 1970-х или 1980-х годов (а на самом деле настольные ПК прошлого не так уж далеки от современных встраиваемых систем), вы ожидаете увидеть:

- Процессор

- Чип оперативной памяти

- Чип ПЗУ

- Контроллер ввода-вывода

Чип оперативной памяти, чип ПЗУ и контроллер ввода-вывода (периферийное устройство в этой системе) будут соединены с процессором через серию параллельных дорожек, известных как "шина". Эта шина передает адресную информацию, которая выбирает, с каким устройством на шине процессор хочет взаимодействовать, и шину данных, которая передает фактические данные. В наших встраиваемых микроконтроллерах применяются те же принципы — просто все упаковано на одном куске кремния.

Однако, в отличие от видеокарт, которые обычно имеют программный API, такой как Vulkan, Metal или OpenGL, периферийные устройства в микроконтроллерах представлены через аппаратный интерфейс, который отображается на участок памяти.

Линейное и реальное адресное пространство

На микроконтроллере запись данных по произвольному адресу, например 0x4000_0000 или 0x0000_0000, может быть полностью корректной операцией.

На настольной системе доступ к памяти строго контролируется MMU (Memory Management Unit, блок управления памятью). Этот компонент выполняет две основные функции: обеспечение доступа...

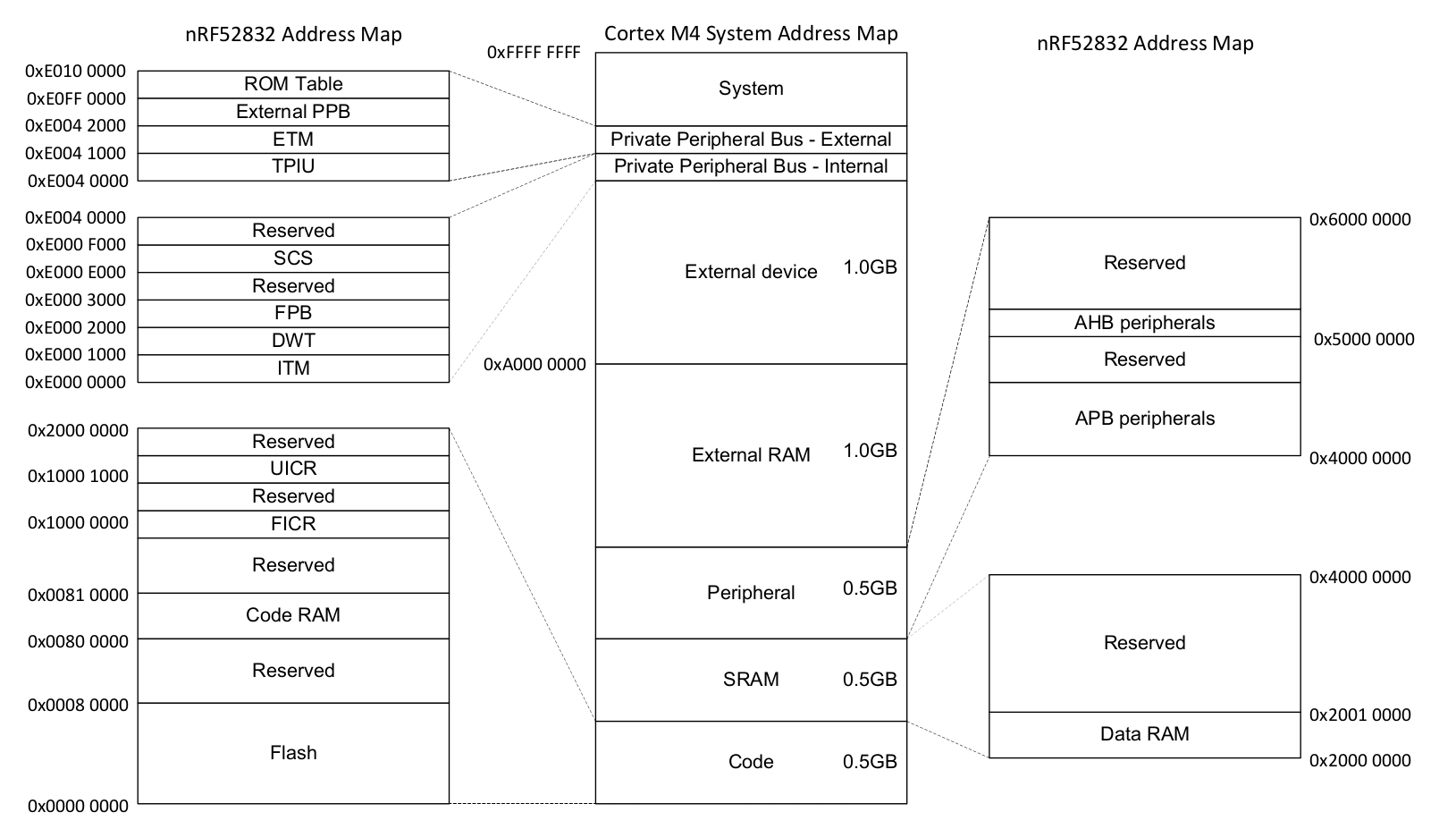

На микроконтроллере адресное пространство используется иначе. Например, как упоминалось в предыдущих главах, оперативная память может быть расположена по адресу 0x2000_0000. Если наша оперативная память имеет размер 64 КиБ (т.е. максимальный адрес 0x2000_FFFF), то адреса от 0x2000_0000 до 0x2000_FFFF будут соответствовать нашей оперативной памяти. Когда мы записываем в переменную, находящуюся по адресу 0x2000_1234, внутри происходит логика, которая определяет верхнюю часть адреса (в данном случае 0x2000) и активирует оперативную память, чтобы она могла работать с нижней частью адреса (0x1234 в данном случае). На Cortex-M у нас также есть флэш-ПЗУ, отображенное по адресу 0x0000_0000 до, скажем, адреса 0x0007_FFFF (если у нас флэш-ПЗУ на 512 КиБ). Вместо того чтобы игнорировать все оставшееся пространство между этими двумя областями, разработчики микроконтроллеров отобразили интерфейс для периферийных устройств на определенные адреса памяти. Это выглядит примерно так:

Техническое описание Nordic nRF52832 (pdf)

Отображенные в память периферийные устройства

Взаимодействие с этими периферийными устройствами на первый взгляд кажется простым — запишите правильные данные по правильному адресу. Например, отправка 32-битного слова через последовательный порт может быть настолько же простой, как запись этого 32-битного слова по определенному адресу памяти. Периферийное устройство последовательного порта затем возьмет на себя задачу и автоматически отправит данные.

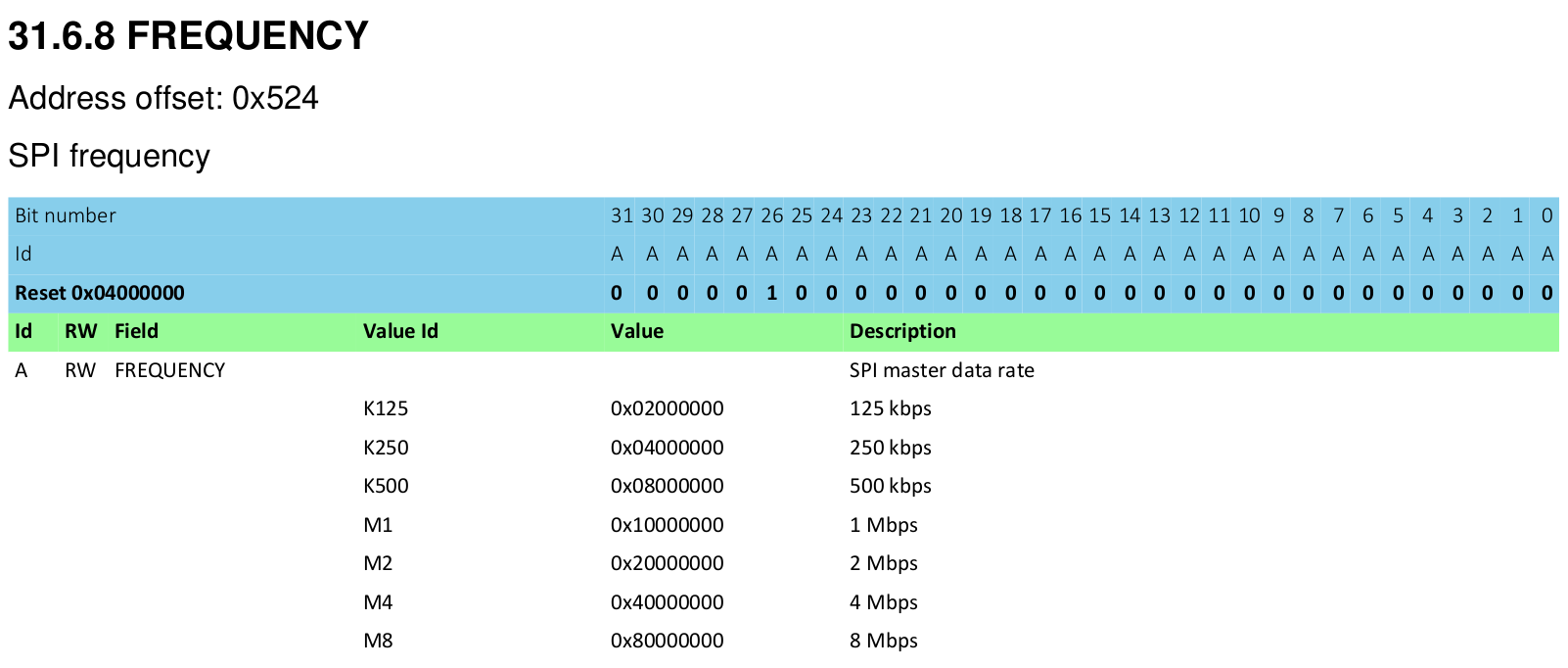

Конфигурация этих периферийных устройств работает аналогично. Вместо вызова функции для настройки периферийного устройства предоставляется участок памяти, который служит аппаратным API. Запишите 0x8000_0000 в регистр конфигурации частоты SPI, и порт SPI будет отправлять данные со скоростью 8 мегабит в секунду. Запишите 0x0200_0000 по тому же адресу, и порт SPI будет отправлять данные со скоростью 125 килобит в секунду. Эти регистры конфигурации выглядят примерно так:

Техническое описание Nordic nRF52832 (pdf)

Этот интерфейс — способ взаимодействия с аппаратным обеспечением, независимо от используемого языка, будь то ассемблер, C или Rust.

Первая попытка

Регистры

Рассмотрим периферийное устройство 'SysTick' — простой таймер, который поставляется с каждым процессорным ядром Cortex-M. Обычно вы ищете информацию об этом в техническом описании микросхемы или Справочном руководстве, но данный пример общий для всех ядер ARM Cortex-M, поэтому обратимся к [Справочному руководству ARM]. Мы видим, что есть четыре регистра:

| Смещение | Имя | Описание | Ширина |

|---|---|---|---|

| 0x00 | SYST_CSR | Регистр управления и состояния | 32 бита |

| 0x04 | SYST_RVR | Регистр значения перезагрузки | 32 бита |

| 0x08 | SYST_CVR | Регистр текущего значения | 32 бита |

| 0x0C | SYST_CALIB | Регистр значения калибровки | 32 бита |

Подход на C

В Rust мы можем представить набор регистров точно так же, как в C — с помощью struct.

#[repr(C)]

struct SysTick {

pub csr: u32,

pub rvr: u32,

pub cvr: u32,

pub calib: u32,

}Квалификатор #[repr(C)] указывает компилятору Rust размещать эту структуру так, как это сделал бы компилятор C. Это очень важно, так как Rust позволяет переупорядочивать поля структуры, а C — нет. Представьте, какой отладкой нам пришлось бы заниматься, если бы эти поля были тихо переупорядочены компилятором! С этим квалификатором у нас есть четыре 32-битных поля, соответствующих приведенной выше таблице. Но, конечно, сама по себе эта struct бесполезна — нам нужна переменная.

let systick = 0xE000_E010 as *mut SysTick;

let time = unsafe { (*systick).cvr };Волатильные доступы

В приведенном выше подходе есть несколько проблем.

- Нам приходится использовать

unsafeкаждый раз, когда мы хотим получить доступ к нашему периферийному устройству. - У нас нет способа указать, какие регистры предназначены только для чтения, а какие — для чтения и записи.

Чтобы решить эти проблемы, мы можем использовать крейт volatile-register, который предоставляет типы RO (только для чтения), WO (только для записи) и RW (чтение/запись). Это позволяет нам определить, какие операции безопасны, и избежать случайной записи в регистр только для чтения.

Кроме того, нам нужно использовать волатильные операции для доступа к памяти, чтобы гарантировать, что компилятор не оптимизирует наши операции чтения или записи. Это достигается с помощью методов read и write из крейта volatile-register.

Обертка в стиле Rust

Нам нужно обернуть эту struct в API более высокого уровня, который безопасен для вызова пользователями. Как автор драйвера, мы вручную проверяем, что небезопасный код корректен, а затем предоставляем безопасный API для пользователей, чтобы они не беспокоились об этом (при условии, что они доверяют нам, что мы сделали это правильно!).

Пример может выглядеть так:

use volatile_register::{RW, RO};

pub struct SystemTimer {

p: &'static mut RegisterBlock

}

#[repr(C)]

struct RegisterBlock {

pub csr: RW<u32>,

pub rvr: RW<u32>,

pub cvr: RW<u32>,

pub calib: RO<u32>,

}

impl SystemTimer {

pub fn new() -> SystemTimer {

SystemTimer {

p: unsafe { &mut *(0xE000_E010 as *mut RegisterBlock) }

}

}

pub fn get_time(&self) -> u32 {

self.p.cvr.read()

}

pub fn set_reload(&mut self, reload_value: u32) {

unsafe { self.p.rvr.write(reload_value) }

}

}

pub fn example_usage() -> String {

let mut st = SystemTimer::new();

st.set_reload(0x00FF_FFFF);

format!("Time is now 0x{:08x}", st.get_time())

}Теперь проблема в том, что следующий код полностью приемлем для компилятора:

fn thread1() {

let mut st = SystemTimer::new();

st.set_reload(2000);

}

fn thread2() {

let mut st = SystemTimer::new();

st.set_reload(1000);

}Наш аргумент &mut self в функции set_reload проверяет, что нет других ссылок на этот конкретный экземпляр структуры SystemTimer, но он не мешает пользователю создать второй экземпляр SystemTimer, который указывает на то же самое периферийное устройство! Код, написанный в таком стиле, будет работать, если автор достаточно внимателен, чтобы заметить все эти "дублирующиеся" экземпляры драйвера, но как только код распространяется по нескольким модулям, драйверам, разработчикам и дням, такие ошибки становятся все проще совершать.

Изменяемое глобальное состояние

К сожалению, аппаратное обеспечение — это, по сути, не что иное, как изменяемое глобальное состояние, что может пугать разработчика на Rust. Аппаратное обеспечение существует независимо от структур кода, который мы пишем, и может быть изменено в любой момент реальным миром.

Какими должны быть наши правила?

Как мы можем надежно взаимодействовать с этими периферийными устройствами?

- Всегда используйте методы

volatileдля чтения или записи в память периферийных устройств, так как она может измениться в любой момент. - В программном обеспечении мы должны иметь возможность предоставлять любое количество доступов только для чтения к этим периферийным устройствам.

- Если программное обеспечение должно иметь доступ на чтение и запись к периферийному устройству, оно должно быть единственным обладателем ссылки на это устройство.

Проверяющий заимствования

Последние два правила подозрительно похожи на то, что уже делает проверяющий заимствования (Borrow Checker)!

Представьте, если бы мы могли передавать владение этими периферийными устройствами или предоставлять неизменяемые или изменяемые ссылки на них?

Мы можем это сделать, но для проверяющего заимствования нам нужно иметь ровно один экземпляр каждого периферийного устройства, чтобы Rust мог корректно это обработать. К счастью, в аппаратном обеспечении есть только один экземпляр любого данного периферийного устройства, но как мы можем отразить это в структуре нашего кода?

Синглтоны

В программной инженерии шаблон синглтон — это шаблон проектирования, который ограничивает создание экземпляров класса одним объектом.

Википедия: Шаблон синглтон

Почему нельзя просто использовать глобальные переменные?

Мы могли бы сделать все публичными статическими переменными, например так:

static mut THE_SERIAL_PORT: SerialPort = SerialPort;

fn main() {

let _ = unsafe {

THE_SERIAL_PORT.read_speed();

};

}Но у этого подхода есть несколько проблем. Это изменяемая глобальная переменная, и в Rust взаимодействие с такими переменными всегда небезопасно. Кроме того, эти переменные видны во всей программе, что означает, что проверяющий заимствования не может помочь вам отслеживать ссылки и владение этими переменными.

Как это сделать в Rust?

Вместо того чтобы делать наше периферийное устройство глобальной переменной, мы можем создать структуру, в данном случае названную PERIPHERALS, которая содержит Option<T> для каждого из наших периферийных устройств.

struct Peripherals {

serial: Option<SerialPort>,

}

impl Peripherals {

fn take_serial(&mut self) -> SerialPort {

let p = replace(&mut self.serial, None);

p.unwrap()

}

}

static mut PERIPHERALS: Peripherals = Peripherals {

serial: Some(SerialPort),

};Эта структура позволяет нам получить единственный экземпляр нашего периферийного устройства. Если мы попытаемся вызвать take_serial() более одного раза, наш код вызовет панику!

fn main() {

let serial_1 = unsafe { PERIPHERALS.take_serial() };

// Это вызовет панику!

// let serial_2 = unsafe { PERIPHERALS.take_serial() };

}Хотя взаимодействие с этой структурой является unsafe, после того как мы получили содержащийся в ней SerialPort, нам больше не нужно использовать unsafe или саму структуру PERIPHERALS.

Это имеет небольшую накладную стоимость во время выполнения, поскольку нам нужно обернуть структуру SerialPort в Option, и нам придется один раз вызвать take_serial(), однако эта небольшая начальная стоимость позволяет нам использовать проверяющий заимствования...

#[entry]

fn main(cx: main::Context) -> ! {

// Получение доступа к периферийным устройствам ядра

let core: CorePeripherals = cx.core;

// Устройство-специфичные периферийные устройства

let device: lm3s6965::Peripherals = cx.device;

}Но зачем?

Но как эти синглтоны существенно влияют на работу нашего кода на Rust?

impl SerialPort {

const SER_PORT_SPEED_REG: *mut u32 = 0x4000_1000 as _;

fn read_speed(

&self // <------ Это действительно очень важно

) -> u32 {

unsafe {

ptr::read_volatile(Self::SER_PORT_SPEED_REG)

}

}

}Здесь действуют два важных фактора:

- Поскольку мы используем синглтон, есть только один способ или место для получения структуры

SerialPort. - Чтобы вызвать метод

read_speed(), мы должны иметь владение или ссылку на структуруSerialPort.

Эти два фактора вместе означают, что доступ к аппаратному обеспечению возможен только в том случае, если мы соответствующим образом удовлетворили проверяющий заимствования, что означает, что у нас никогда не будет нескольких изменяемых ссылок на одно и то же аппаратное обеспечение!

fn main() {

// Отсутствует ссылка на `self`! Не сработает.

// SerialPort::read_speed();

let serial_1 = unsafe { PERIPHERALS.take_serial() };

// Вы можете читать только то, к чему у вас есть доступ

let _ = serial_1.read_speed();

}Относитесь к вашему оборудованию как к данным

Кроме того, поскольку некоторые ссылки изменяемые, а некоторые — неизменяемые, становится возможным определить, может ли функция или метод потенциально изменить состояние аппаратного обеспечения. Например,

Это может изменять настройки оборудования:

fn setup_spi_port(

spi: &mut SpiPort,

cs_pin: &mut GpioPin

) -> Result<()> {

// ...

}А это — нет:

fn read_button(gpio: &GpioPin) -> bool {

// ...

}Это позволяет нам обеспечивать, будет ли код изменять аппаратное обеспечение или нет, на этапе компиляции, а не во время выполнения. Заметьте, что это обычно работает только в пределах одного приложения, но для систем без операционной системы наше программное обеспечение компилируется в одно приложение, так что это обычно не является ограничением.

Статические гарантии

Система типов Rust предотвращает гонки данных на этапе компиляции (см. трейты Send и Sync). Система типов также может использоваться для проверки других свойств на этапе компиляции, уменьшая необходимость проверок во время выполнения в некоторых случаях.

При применении к встраиваемым программам эти статические проверки могут использоваться, например, для обеспечения правильной конфигурации интерфейсов ввода-вывода. Например, можно разработать API, в котором инициализация последовательного интерфейса возможна только после предварительной настройки пинов, которые будут использоваться этим интерфейсом.

Также можно статически проверять, что такие операции, как установка пина в низкий уровень, могут выполняться только на правильно сконфигурированных периферийных устройствах. Например, попытка изменить состояние выхода пина, настроенного в режиме плавающего входа, вызовет ошибку компиляции.

И, как было показано в предыдущей главе, концепция владения может быть применена к периферийным устройствам, чтобы гарантировать, что только определенные части программы могут изменять периферийное устройство. Этот контроль доступа делает программное обеспечение более предсказуемым по сравнению с альтернативой, когда периферийные устройства рассматриваются как глобальное изменяемое состояние.

Программирование с типовыми состояниями

Концепция [типовых состояний] описывает кодирование информации о текущем состоянии объекта в тип этого объекта. Хотя это может звучать немного загадочно, если вы использовали шаблон Builder в Rust, вы уже начали использовать программирование с типовыми состояниями!

pub mod foo_module { #[derive(Debug)] pub struct Foo { inner: u32, } pub struct FooBuilder { a: u32, b: u32, } impl FooBuilder { pub fn new(starter: u32) -> Self { Self { a: starter, b: starter, } } pub fn double_a(self) -> Self { Self { a: self.a * 2, b: self.b, } } pub fn into_foo(self) -> Foo { Foo { inner: self.a + self.b, } } } } fn main() { let x = foo_module::FooBuilder::new(10) .double_a() .into_foo(); println!("{:#?}", x); }

В этом примере нет прямого способа создать объект Foo. Мы должны создать FooBuilder и правильно его инициализировать, прежде чем сможем получить желаемый объект Foo.

Этот минимальный пример кодирует два состояния:

FooBuilder, который представляет состояние "неконфигурировано" или "конфигурация в процессе".Foo, который представляет состояние "сконфигурировано" или "готово к использованию".

Сильная типизация

Поскольку Rust имеет [сильную систему типов], нет простого способа магически создать экземпляр Foo или превратить FooBuilder в Foo без вызова метода into_foo(). Кроме того, вызов метода into_foo() потребляет исходную структуру FooBuilder, что означает, что ее нельзя повторно использовать без создания нового экземпляра.

Это позволяет нам представлять состояния нашей системы как типы и включать необходимые действия для переходов между состояниями в методы, которые обменивают один тип на другой. Создавая FooBuilder и обменивая его на объект Foo, мы проходим через шаги простого конечного автомата.

Периферийные устройства как конечные автоматы

Периферийные устройства микроконтроллера можно рассматривать как набор конечных автоматов. Например, конфигурация упрощенного [GPIO-пина] может быть представлена следующим деревом состояний:

- Отключен

- Включен

- Настроен как выход

- Выход: Высокий

- Выход: Низкий

- Настроен как вход

- Вход: Высокое сопротивление

- Вход: Подтяжка вниз

- Вход: Подтяжка вверх

- Настроен как выход

Если периферийное устройство начинается в режиме Отключен, для перехода в режим Вход: Высокое сопротивление необходимо выполнить следующие шаги:

- Отключен

- Включен

- Настроен как вход

- Вход: Высокое сопротивление

Если мы хотим перейти из Вход: Высокое сопротивление в Вход: Подтяжка вниз, необходимо выполнить следующие шаги:

- Вход: Высокое сопротивление

- Вход: Подтяжка вниз

Аналогично, если мы хотим перевести GPIO-пин из режима Вход: Подтяжка вниз в Выход: Высокий, необходимо выполнить следующие шаги:

- Вход: Подтяжка вниз

- Настроен как вход

- Настроен как выход

- Выход: Высокий

Аппаратное представление

Обычно перечисленные выше состояния устанавливаются путем записи значений в заданные регистры, отображенные на периферийное устройство GPIO. Давайте определим воображаемый регистр конфигурации GPIO для иллюстрации:

| Имя | Бит(ы) | Значение | Значение | Примечания |

|---|---|---|---|---|

| enable | 0 | 0 | отключено | Отключает GPIO |

| 1 | включено | Включает GPIO | ||

| direction | 1 | 0 | вход | Устанавливает направление на вход |

| 1 | выход | Устанавливает направление на выход | ||

| input_mode | 2..3 | 00 | высокое сопротивление | Устанавливает вход как высокое сопротивление |

| 01 | подтяжка вниз | Входной пин подтянут вниз | ||

| 10 | подтяжка вверх | Входной пин подтянут вверх | ||

| 11 | н/д | Недопустимое состояние. Не устанавливать | ||

| output_mode | 4 | 0 | установить низкий | Выходной пин притянут к низкому уровню |

| 1 | установить высокий | Выходной пин притянут к высокому уровню | ||

| input_status | 5 | x | входное значение | 0, если вход < 1.5 В, 1, если вход >= 1.5 В |

Мы могли бы предоставить следующую структуру в Rust для управления этим GPIO:

/// Интерфейс GPIO

struct GpioConfig {

/// Структура конфигурации GPIO, сгенерированная svd2rust

periph: GPIO_CONFIG,

}

impl GpioConfig {

pub fn set_enable(&mut self, is_enabled: bool) {

self.periph.modify(|_r, w| {

w.enable().set_bit(is_enabled)

});

}

pub fn set_direction(&mut self, is_output: bool) {

self.periph.modify(|_r, w| {

w.direction().set_bit(is_output)

});

}

pub fn set_input_mode(&mut self, variant: InputMode) {

self.periph.modify(|_r, w| {

w.input_mode().variant(variant)

});

}

pub fn set_output_mode(&mut self, is_high: bool) {

self.periph.modify(|_r, w| {

w.output_mode.set_bit(is_high)

});

}

pub fn get_input_status(&self) -> bool {

self.periph.read().input_status().bit_is_set()

}

}Однако это позволило бы нам изменять определенные регистры, что не имеет смысла. Например, что произойдет, если мы установим поле output_mode, когда наш GPIO настроен как вход?

В общем, использование этой структуры позволило бы нам достичь состояний, не определенных в нашем конечном автомате выше: например, выход, который подтянут вниз, или вход, который установлен на высокий уровень. Для некоторого оборудования это может не иметь значения. На другом оборудовании это может вызвать неожиданное или неопределенное поведение!

Хотя этот интерфейс удобен для написания, он не обеспечивает соблюдение контрактов проектирования, установленных нашей аппаратной реализацией.

Контракты проектирования

В предыдущей главе мы создали интерфейс, который не обеспечивал соблюдение контрактов проектирования. Давайте еще раз посмотрим на наш воображаемый регистр конфигурации GPIO:

| Имя | Бит(ы) | Значение | Значение | Примечания |

|---|---|---|---|---|

| enable | 0 | 0 | отключено | Отключает GPIO |

| 1 | включено | Включает GPIO | ||

| direction | 1 | 0 | вход | Устанавливает направление на вход |

| 1 | выход | Устанавливает направление на выход | ||

| input_mode | 2..3 | 00 | высокое сопротивление | Устанавливает вход как высокое сопротивление |

| 01 | подтяжка вниз | Входной пин подтянут вниз | ||

| 10 | подтяжка вверх | Входной пин подтянут вверх | ||

| 11 | н/д | Недопустимое состояние. Не устанавливать | ||

| output_mode | 4 | 0 | установить низкий | Выходной пин притянут к низкому уровню |

| 1 | установить высокий | Выходной пин притянут к высокому уровню | ||

| input_status | 5 | x | входное значение | 0, если вход < 1.5 В, 1, если вход >= 1.5 В |

Если вместо этого мы проверяли бы состояние перед использованием базового оборудования, обеспечивая соблюдение наших контрактов проектирования во время выполнения, мы могли бы написать код, который выглядит следующим образом:

/// Интерфейс GPIO

struct GpioConfig {

/// Структура конфигурации GPIO, сгенерированная svd2rust

periph: GPIO_CONFIG,

}

impl GpioConfig {

pub fn set_enable(&mut self, is_enabled: bool) {

self.periph.modify(|_r, w| {

w.enable().set_bit(is_enabled)

});

}